[ShortText]

معماري و ساز و كار هاي امنيت در توليد يك حراجي امن

معماران و ارائه دهندگان راه حل نیاز به راهنمایی برای تولید برنامه های امنیتی با طراحی دارند و می توانند این کار را انجام دهند نه تنها اجرای کنترل های پایه را که در متن اصلی ثبت شده است، بلکه به این مبانی "چرا" اشاره می کند. اصول امنیتی مانند محرمانه بودن، صداقت و دسترسی - هرچند مهم، گسترده و مبهم - تغییری نمی کنند. درخواست شما قوی تر خواهد بود، بیشتر که آنها را اعمال می کنید.

برای مثال، هنگام اجرای اعتبار سنجی داده ها، یک روال معتبر متمرکز برای تمام ورودی های فرم، یک چیز خوب است. با این حال، یک چیز بسیار ساده تر برای دیدن اعتبار سنجی در هر سطح برای تمام ورودی های کاربر، همراه با اداره خطا مناسب و کنترل دسترسی قوی است.

در سال گذشته یا تا به حال، فشار قابل توجهی برای استاندارد سازی اصطلاحات و طبقه بندی وجود دارد. این نسخه از راهنمای توسعه اصول خود را با کسانی که از متون صنعت عمده عادی شده است، در حالی که یک اصل یا دو موجود در اولین نسخه راهنمای توسعه را رد می کند. این برای جلوگیری از سردرگمی و افزایش رعایت اصول هسته ای است. اصول که حذف شده اند توسط کنترل در متن متناسب است.

طبقه بندی دارایی

انتخاب کنترل ها تنها پس از طبقه بندی داده ها قابل حفاظت است. به عنوان مثال، کنترل هایی که برای سیستم های کم ارزش مانند وبلاگ ها و انجمن ها در نظر گرفته می شوند، متفاوت با سطح و تعدادی از کنترل های مناسب برای حسابداری، بانکداری با ارزش و سیستم های معاملاتی الکترونیکی است.

درباره مهاجمان

هنگام طراحی کنترل برای جلوگیری از سوء استفاده از نرم افزار، باید بیشترین احتمال حمله را در نظر بگیرید (به ترتیب احتمال و از دست دادن واقعی از حداقل تا کمتر):

·کارکنان ناراضی یا توسعه دهندگان

·"درایو توسط" حملات، مانند عوارض جانبی و یا پیامدهای مستقیم از یک ویروس، کرم، و یا حمله تروجان

·مهاجمان جنایی مؤثر، مانند جرایم سازمان یافته

·مهاجمان جنایتکار بدون انگیزه در برابر سازمان خود، از جمله defacers

·Kiddies اسکریپت

توجه داشته باشید که اصطلاح "هکر" ورودی نیست. این به دلیل استفاده عاطفی و نادرست از کلمه "هکر" توسط رسانه ها است. با این حال، خیلی دیر است که استفاده نادرست از کلمه "هکر" را اصلاح کنید و سعی کنید کلمه را به ریشه های صحیح خود بازگردانید. راهنمای توسعه به طور مداوم از کلمه "مهاجم" استفاده می کند وقتی که چیزی را مشخص می کند یا کسی که به طور فعال تلاش می کند از یک ویژگی خاص استفاده کند.

ستون های اصلی امنیت اطلاعات

امنیت اطلاعات به ستون های زیر متکی است:

·محرمانه بودن - فقط اجازه دسترسی به داده هایی را که کاربر مجاز است

·یکپارچگی - اطمینان حاصل شود که داده ها توسط کاربر غیر مجاز دستکاری یا تغییر نمی کنند

·در دسترس بودن - اطمینان از اینکه سیستم ها و داده ها برای کاربران مجاز در زمانی که به آن نیاز دارند، در دسترس هستند

اصول زیر همه مربوط به این سه ستون است. در واقع، با توجه به چگونگی ساخت یک کنترل، در نظر گرفتن هر ستون به نوبه خود در ایجاد یک کنترل امنیتی قوی کمک خواهد کرد.

معماری امنیت

برنامه های کاربردی بدون معماری امنیتی به عنوان پل هایی ساخته می شود که بدون تجزیه و تحلیل عناصر محدود و آزمایش تونل باد ساخته نمی شوند. مطمئنا، آنها به نظر می رسد پل ها، اما آنها در اولین flutter از بال های پروانه سقوط خواهد کرد. نیاز به امنیت نرم افزار در قالب معماری امنیتی، هر چه بیشتر در ساخت و ساز یا ساخت پل ها است.

معماران نرم افزار مسئول طراحی طراحی خود هستند تا به طور مناسب پوشش خطرات از هر دو نوع استفاده معمول و از حمله های شدید. طراحان پل نیاز به مقابله با مقدار مشخصی از اتومبیل ها و ترافیک پا دارند، بلکه باد های سیکلون، زمین لرزه، آتش سوزی، حوادث ترافیکی و سیل نیز دارند. طراحان نرم افزار باید با رویدادهای شدید، مانند نیروهای خشن یا حملات تزریق و تقلب، مقابله کنند. خطرات طراحان نرم افزار به خوبی شناخته شده است. روزهایی که "ما نمی دانیم" طولانی شده اند. در حال حاضر انتظار می رود که امنیت، افزونه های گران قیمت یا به سادگی حذف شود.

معماری امنیتی به ستون های اساسی اشاره دارد: برنامه باید کنترل هایی را برای محافظت از محرمانه بودن اطلاعات، یکپارچگی داده ها و دسترسی به داده ها در صورت نیاز (در دسترس بودن) - و فقط برای کاربران مناسب فراهم کند. معماری امنیتی "برجسته سازی" نیست، جایی که یک گردنبند محصولات امنیتی با هم به هم ریخته و "راه حل" نامیده می شود، اما مجموعه ای از ویژگی ها، کنترل ها، پردازش های امنیتی و وضعیت امنیتی پیش فرض است.

هنگام شروع یک برنامه جدید یا مجددا فاکتور یک برنامه موجود، شما باید هر ویژگی عملکردی را در نظر بگیرید و در نظر بگیرید:

·آیا فرایند این ویژگی را به عنوان امن در اطراف امکان پذیر می کند؟ به عبارت دیگر، این یک فرایند ناقص است؟

·اگر من بد بودم، چگونه می توانم از این ویژگی استفاده کنم؟

·آیا این ویژگی به طور پیش فرض باید فعال باشد؟ اگر چنین است، آیا محدودیت یا گزینه هایی وجود دارد که می تواند به کاهش خطر این ویژگی کمک کند؟

اندرو وان سهام سهام فرایند فوق "Thinking Evil ™" را توصیه می کند و توصیه می کند که خودتان را در کفش مهاجم قرار دهید و از طریق تمام راه های ممکن که هر یک از ویژگی ها را مورد سوء استفاده قرار می دهید، با در نظر گرفتن سه ستون اصلی و استفاده از مدل STRIDE به نوبه خود.

با پیروی از این راهنما و با استفاده از مدل خطر تهدید STRIDE / DREAD که در اینجا و در کتاب Howard و LeBlanc مورد بحث قرار گرفته است، شما به طور رسمی برای اتخاذ یک معماری امنیتی برای برنامه های خود به خوبی خواهید بود.

بهترین طرح های معماری سیستم و اسناد و مدارک دقیق شامل بحث امنیتی در هر و هر ویژگی، چگونگی کاهش خطرات و آنچه که در حین برنامه نویسی انجام می شد، بود.

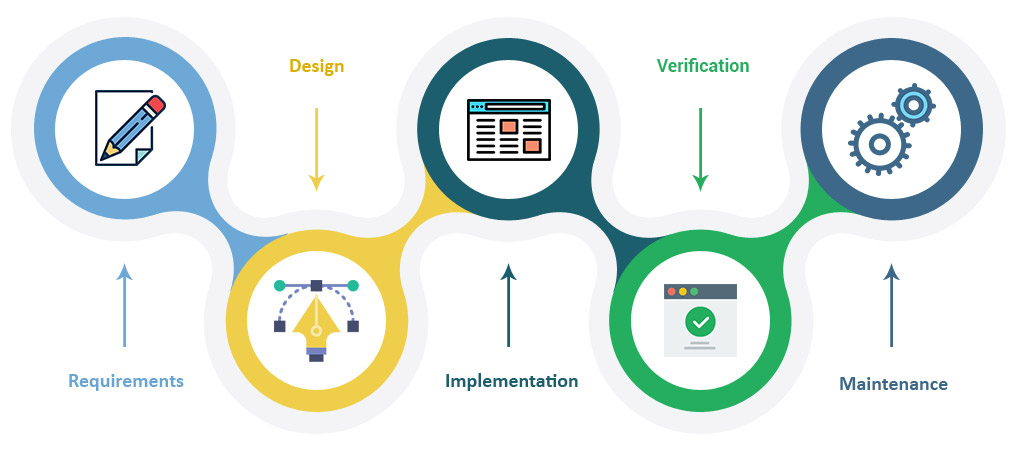

معماری امنیت در روزی که نیازهای کسب و کار مدل سازی می شود، شروع می شود و تا زمانی که آخرین کپی درخواست شما منحل نشود، هرگز پایان نمی یابد. امنیت یک فرآیند طول عمر است، نه تصادف یک شات.

اصول امنیت

این اصول امنیتی از نسخه قبلی راهنمای توسعه OWASP گرفته شده است و با اصول امنیتی مشخص شده در کد عالی ایمن هوارد و LeBlanc عادی شده است .

1.به حداقل سطح حمله حمله کنید

هر ویژگی که به یک برنامه افزوده می شود مقدار مشخصی از خطر را برای برنامه کلی اضافه می کند. هدف توسعه امن، کاهش خطر ناشی از کاهش سطح حمله است.

به عنوان مثال، یک برنامه وب کمک آنلاین را با یک تابع جستجو پیاده سازی می کند. تابع جستجو ممکن است به حملات تزریق SQL آسیب پذیر باشد. اگر ویژگی کمک به کاربران مجاز محدود شود، احتمال حمله کاهش می یابد. اگر تابع جستجو در ویژگی های کمک از طریق روش های معتبر اعتبار داده متمرکز شده باشد، توانایی انجام تزریق SQL به طور چشمگیری کاهش می یابد. با این حال، اگر ویژگی کمک برای حذف تابع جستجو (از طریق رابط کاربری بهتر، به عنوان مثال) دوباره نوشته شود، این تقریبا سطوح سطح حمله را حذف می کند، حتی اگر قابلیت کمک به اینترنت در دسترس باشد.

2.پیش فرض های امن ایجاد کنید

راه های بسیاری برای ارائه تجربه "خارج از جعبه" برای کاربران وجود دارد. با این حال، به طور پیش فرض، تجربه باید امن باشد، و باید به کاربر برای کاهش امنیت خود - اگر آنها مجاز است.

برای مثال، به طور پیش فرض، گذرواژه و پیچیدگی گذرواژه باید فعال شود. کاربران ممکن است مجاز باشند که این دو ویژگی را خاموش کنند تا کاربرد آنها را سادهتر کنند و خطر آنها را افزایش دهند.

3.اصل امتیاز کمترین

اصل کمترین امتیاز توصیه می کند که حساب ها حداقل امتیاز مورد نیاز برای انجام فرآیندهای کسب و کار خود را داشته باشند. این شامل حقوق کاربر، مجوز منابع مانند محدودیت های CPU، حافظه، شبکه و مجوز های سیستم فایل می شود.

به عنوان مثال، اگر یک سرور middleware تنها نیاز به دسترسی به شبکه داشته باشد، دسترسی به یک جدول پایگاه داده را بخواند و همچنین توانایی نوشتن در یک log، این همه مجوزهایی را که باید اعطا شود، توصیف می کند. تحت هیچ شرایطی میان افزار نباید امتیازات اداری را به دست آورد.

4.اصل دفاع در عمق

اصل دفاع در عمق نشان می دهد که اگر یک کنترل منطقی باشد، کنترل های بیشتر که رویکرد خطرات را در قالب های مختلف بهتر می شود. کنترل، هنگامی که در عمق استفاده می شود، می تواند آسیب پذیری های شدید را به شدت دشوار برای بهره برداری و در نتیجه بعید است رخ دهد.

با استفاده از برنامه نویسی امن، این ممکن است به صورت اعتبار سنجی مبتنی بر سطح، کنترل های ممیزی متمرکز و نیاز به کاربران در تمام صفحات وارد شود.

به عنوان مثال، رابط کاربری اداری ناقص بعید است که به حمله ناشناس آسیب پذیر باشد، اگر به درستی دسترسی به شبکه های مدیریت تولید را چک کند، مجوز کاربری مجوز را بررسی می کند، و همه دسترسی ها را وارد می کند.

5.شکست خورده

برنامه های کاربردی به دلایل بسیاری روند معاملات را پردازش نمی کنند. چگونه آنها موفق می توانند تعیین کنند که آیا برنامه امن است یا نه.

6.به خدمات اعتماد نکنید

بسیاری از سازمان ها از قابلیت های پردازش شرکای شخص ثالث استفاده می کنند که بیش از حد احتمال دارد سیاست های مختلف امنیتی و وضعیتی نسبت به شما داشته باشند. بعید است که شما می توانید هر شخص ثالث خارجی را تحت تاثیر قرار دهید یا آن را کنترل کنید، هرچند که کاربران خانگی یا تامین کنندگان عمده یا شرکای اصلی هستند.

بنابراین، اعتماد ضمنی سیستم های خارجی اجرا نمی شود. تمام سیستم های خارجی باید به روش مشابه رفتار شوند.

برای مثال، یک ارائه کننده برنامه وفاداری اطلاعاتی را فراهم می کند که توسط بانکداری اینترنتی مورد استفاده قرار می گیرد، و تعداد امتیازات پاداش و لیستی از اقلام بازپرداخت بالقوه را فراهم می کند. با این حال، داده ها باید بررسی شود تا اطمینان حاصل شود که آنها برای نشان دادن کاربر به پایان برسد و امتیاز پاداش یک عدد مثبت و نه غیرممکن است.

7.جداسازی وظایف

کنترل کلیدی تقلب تفکیک وظایف است. به عنوان مثال، کسی که از یک رایانه درخواست می کند نیز نمی تواند آن را امضا کند و همچنین به طور مستقیم کامپیوتر را دریافت نمی کند. این مانع از درخواست کاربر از رایانه های بسیاری می شود و ادعا می کنند هرگز وارد نشده اند.

برخی از نقش ها دارای سطوح مختلف اعتماد نسبت به کاربران معمولی هستند. به طور خاص، مدیران متفاوت با کاربران عادی هستند. به طور کلی، مدیران نباید کاربر برنامه باشند.

به عنوان مثال، یک مدیر باید بتواند سیستم را روشن یا خاموش کند، خط مشی گذرواژه را تنظیم کند، اما نباید قادر به وارد شدن به صفحه نمایش به عنوان یک کاربر فوق العاده مجاز، مانند اینکه بتواند کالا را از طرف دیگر کاربران

8.از امنیت ناشی از تاریکی اجتناب کنید

امنیت از طریق ناشناخته یک کنترل امنیتی ضعیف است و تقریبا همیشه هنگامی که تنها کنترل است، از کار افتاده است. این به این معنا نیست که حفظ اسرار یک ایده بد است، به این معنی است که امنیت سیستم های کلیدی نباید وابسته به نگه داشتن جزئیات پنهان شود.

به عنوان مثال، امنیت یک برنامه نباید بر دانش کد منبع که مخفی نگه داشته شود تکیه کند. امنیت باید بر روی بسیاری از عوامل دیگر، از جمله سیاست های منطقی رمز عبور، دفاع در عمق، محدودیت های معاملات کسب و کار، معماری شبکه جامد، و کنترل تقلب و ممیزی، تکیه شود.

یک مثال عملی لینوکس است. کد منبع لینوکس به طور گسترده ای در دسترس است، و با این حال، هنگامی که به درستی امنیت، لینوکس یک سیستم عامل سخت گیر، امن و قوی است.

9.ساده نگه داشتن امنیت

سطح حمله و سادگی حملات دست در دست است. برخی از ویژگی های مهندسی نرم افزار، روش های پیچیده ای را برای آنچه در غیر این صورت کد نسبتا ساده و ساده هستند، ترجیح می دهند.

توسعه دهندگان باید از استفاده از منفی های دوگانه و معماری پیچیده جلوگیری کنند، زمانی که روش ساده تر سریع تر و ساده تر شود.

به عنوان مثال، اگر چه ممکن است شبیه سازی یک عنصر مشتق از تک هسته در یک سرور جداگانه middleware باشد، اما امن تر و سریع تر است که به سادگی از متغیرهای جهانی با مکانیزم موتیس مناسب برای محافظت در برابر شرایط مسابقه استفاده کند.

10.مسائل امنیتی را به درستی حل کنید

هنگامی که یک مسئله امنیتی شناسایی شده است، مهم است که یک آزمایش برای آن انجام دهیم و دلیل اصلی این موضوع را درک کنیم. هنگامی که الگوهای طراحی مورد استفاده قرار می گیرند، احتمال دارد که مسئله امنیت در میان کلیه پایگاه های کد گذاری گسترده باشد، بنابراین اصلاح درست بدون ارائه رگرسیون ضروری است.

به عنوان مثال، یک کاربر متوجه شده است که با تنظیم کوکی خود میتوانند تعادل دیگر کاربر را ببینند. اصلاح به نظر می رسد نسبتا ساده است، اما همانطور که کد مدیریت کوکی در بین تمام برنامه ها به اشتراک گذاشته می شود، تغییر به تنها یک برنامه به تمام برنامه های دیگر سرازیر خواهد شد. بنابراين رفع بايد بر روي تمام برنامه هاي تحت تأثير قرار گيرد.

با سلام

1-استفاده از سازوکار امنیتی ژتون جهت ورود و استفاده از سایت

2-استفاده از دستگاه OTP جهت تولید رمزهای یکبارمصرف با امنیت بسیاربالا

3-استفاده از سرورهای مناسب با داشتن لایه های امنیتی مناسب جهت جلوگیری از حمله دیداس

4-استفاده از PSP های معتبر تر جهت جلوگیری از حمله فیشینگ

5-ایجاد حراجی های متناسب با انالیزهای هوش کسب کار سایت و اطلاع رسانی به ذینفعان مورد نظر

6- وضع تخفیف های فصلی و مقطعی مناسب مانند حراج ویيه فصل زمستان و یا آغاز سال تحصیلی مدارس

7-عدم امکان ورود اعضای اعتبارسنجی نشده و فاقد اعتبارریالی و کارکردی لازم به حراجی

1- سازو کار احراز هویت : هنگام ثبت نام در سایت باید شماره موبایل و کدملی را وارد کنیم که کد فعالسازی به شماره موبایلمان ارسال میشود( احراز هویت دو مرحله ای)

2- سازو کار های کشف تقلب : برای شرکت در هر یک از انواع حراجی ها باید در ابتدا حساب کاربری خود را شارژ کنیم . همین مبلغ ضمانتی برای حضور در حراجی ها میباشد.

3- سازو کار ایجاد انگیزه مشتریان: پس از انجام ثبت نام 50 رداف در حساب کاربری شارژ میشویم. در صورتی که در حراجی برنده بشویم کالا با تخفیف برای ماست و اگر در حراجی بازنده بشویم به اندازه 125 درصد هزینه ای که در باشگاه مشتریان پرداخت کرده ایم را به صورت بن تخفیف دریافت میکنیم و مبلغ ورودی به حراجی به حساب کاربریمان بازگشت داده میشود.

برای ثبت نام شماره موبایل و کدملی میخواهد.

بعد از ثبت نام به شماره موبایل وارد شده در هنگام ثبت نام کد فعال سازی ارسال میشود.

بعد از ثبت نام به حساب میزان 50 ردآف شارژ (ارزش هر رداف برابر با تومان)می شود برا دادن انگیزه اولیه و تشویق

بابد برای شرکت در حراجی با نام کاربری و پسورد باید وارد سایت شده باشید.

برای کشف تقلب برای شرکت در هرکدام از حراجی های الماس-برلیان-طلایی-نقره و برنزی نیاز به خرید بسته با مبلغ تعیین شده باید انجام شود. تا بتون در آن حراجی شکت کنی و در صورت برنده شدن کالا برای شماست با تخفیف و در صورت بازنده شدن به اندازه 125 درصد مبلغی که به عنوان هزینه عضویت در باشگاه مشتریان و یا بسته الحاقی عضویت صرف نموده اند را به صورت بن تخفیف دریافت میکنید و هزینه ورودی و حراجی به حساب کاربری عودت داده می شود و بن تخفیف رو برای کالا های دیگه می توانی استفاده بکنی

با سلام و احترام خدمت همه دوستان

خسته نباشید میگم به استاد محترم و دستیار گرامی ایشون جناب مهندس زند

به دوستان توصیه میکنم ابتدا توی این سایت ثبت نام کنن ، ایتم ها و تب های سایت رو یه نگاهی بکنن . البته الانی که من دارم این مطلب رو مینویسم به عنوان مثال تب ردآف هیچ صفحه ای رو باز نمیکنه ولی در قسمت های مختلف سایت سعی شده توضیحاتی از سازوکار سایت داده بشه که بنظرم توی بحث ایجاد انگیزه میتونه خوب باشه . ناگفته نماند که بعد از پروسه ثبت نام یه گیفت هم داده میشه و حساب شما شارژ میشه که این هم نشون میده توی بحث ایجاد انگیزه در این سایت داره کار میشه و بهش فکر شده . سعی میکنم در پست های بعدی به موارد امنیتی این سایت هم اشاره کنم .

عرض ادب و احترام

در ادامه پست قبلی در خصوص سازوکار احراز هویت به نظر من میتونن در این سایت از احراز هویت چند مرحله ای استفاده کنن . این سازوکار هرچند خودش بی اشکال نیست ولی میتونه با یه سیاست مناسب مورد بهره برداری قرار بگیره و به بالا رفتن امنیت ما کمک کنه . این احراز هویت چند مرحله ای هم پیاده سازی های مختلف داره ، مثلا موقع لاگین دوبار لاگین کنن کاربرا یا یه بار لاگین کنن واسه وب گردی و موقع انجام کارای مالی یه لاگین جداگونه داشته باشن و سناریوهای مختلف دیگه ای که باید قبلش همه ی شرایط کاربر پسند بودن و امنیت و ... رو در نظر گرفت .

در ادامه یه تصویر از فایروال سخت افزاری پارس گیت در مورد همین جریان به اشتراک میگذارم ،که در اون مشخصه یه url رو با پورت و تنظیمات گوناگونی میشه پوشش داد .

با سلام خدمت استاد بزرگوار و دستيار محترم

بررسی مباحث امنیتی ضمن رعایت مشتری مداری سایت ردکالا

وضعیت امنیت سایت چگونه است؟

با بررسي هاي انجام شده مشخص شد كه پروتكل سايت رد كالا HTTP مي باشد كه يك پروتكل ناامن در فضاي تجارت الكترونيك مي باشد:

سرویس SSL/TLS در redkala.ir:443 فعال نیست و امکان مبادله اطلاعات به صورت ناامن (رمزنشده) وجود دارد.

همانطور كه دوستان هم اشاره كردن با توجه به گسترده شدن استفاده از خدمات الکترونیک در سازمانها و استفاده از شبکه اینترنت برای مبادله اطلاعات، نیاز است تا تمهیداتی برای امنیت دادههای مبادله شده در اینترنت صورت پذیرد. برای تأمین محرمانگی و جامعیت دادههای مبادله شده میتوان از پروتکلهای استانداردی که بدین منظور طراحی شده استفاده کرد. در حال حاضر مهمترین پروتکل رمزنگاری که در سطح اینترنت برای رمزنگاری دادههای لایه کاربرد و تأمین امنیت ارتباطات استفاده میشود، پروتکل SSL/TLS است که در وب بانام HTTPS نیز نامیده میشود.شرکتی كه دارای گواهینامه دیجیتال باشد،در این صورت وب سایت ازپروتکل https استفاده میکند. مشتریان این شرکت،گواهینامه را با نشان یک قفل در سمت چپ آدرس سایت تشخیص میدهند.

منبع: https://sslcheck.certcc.ir/index.php

با استفاده از سرویس hpHostsسايت رد كالا جهت بررسي اطلاعات مخرب و بدافزارمورد بررسي قرار گرفت:

https://hosts-file.net/default.asp?s=redkala.ir

| This site is NOT currently listed in hpHosts | |||

| Host: | redkala.ir ( H ) | ||

| Current IP*: | |||

| IP PTR: | Resolution failed | ||

| ASN: | 41881 164.215.135.0/24 FANAVA-AS Fanava Group Communication Co., IR | ||

| This hostname also resolves to the following IPs: | |||

| No additional IP's found | |||

| MX records for: redkala.ir | |||

| PRI | Server IP | Hostname | |

| No records found | |||

همانطور که در تصویر بالا مشاهده می نمایید وب سایت منظور دارای هیچگونه مشکلی از لحاظ بد افزار و نرم افزار های مخرب نیست و رنگ سبز بیانگر این وضعیت می باشد

منبع: https://hosts-file.net/

احراز هویت سایت را چگونه تلقی می کنید؟

تقريبا خوب و قابل اطمینان است چون وب سایت حراجی ردکالا دارای نماد اعتماد الکترونیکی از وزارت صنعت، معدن و تجارت بوده و همچنین داراي نماد ساماندهی پایگاه های اینترنتی از وزارت فرهنگ و ارشاد نيز می باشد.

ما مي توانيم از سایت رسمی نماد اعتماد الکترونیکیفروشگاه مورد نظر رو جست و جو کنیم و ببینیم آیا دارای نماد اعتماد هست یاخير.

بهتر هست در این سایت از احراز هویت چند مرحله ای استفاده کنند كه به بالا رفتن امنیت ما کمک مي كند. احراز هویت چند مرحله ای پیاده سازی های مختلف داره ، مثلا موقع لاگین كاربران دوبار لاگین کنند یا یه بار لاگین کنند براي وب گردی و موقع انجام عمليات مالی، یه لاگین جداگانه داشته باشند و يا روش هاي تركيبي ديگه ايي که با درنظر گرفتن شرایط کاربر پسند بودن و امنیت و ... مي توان در نظر گرفت . اين نكته را بايد درنظر داشت كهاگر چند فاکتور با هم در یک سیستم احراز هویت استفاده شود باعث بالا رفتن حداکثری امنیت می شود اما این نکته را فراموش نکنیم که هر چقدر امنیت شما بالا برود بالطبع آن دسترسی پذیری و چه بسا عملیاتی بودن یا Functionality سیستم شما پایین می آید و امنیت دیگر به عنوان یک فاکتور مزاحم در نظر گرفته می شود تا یک فاکتور آرامش بخش.

آیا می توان حین رعایت مسائل امنیتی مشتری مداری را هم در نظر گرفت؟

در مورد مشتری مداری دقیقا مشتری اولین خواستش مسائل امنیتی به خصوص سایت های خرید آنلاین میباشد.

قطعا مشتریان میخواهند که با خیالی آسوده و بدون نگرانی از فاش شدن اطلاعاتشان از خدمات سایت استفاده کنند.

وجود صفحه کلید مجازی برای ورود اطلاعات کارت به امنيت كاربر كمك مي كند .

با سلام و درود

بررسی امنیتی سایت ردکالا

Microsoft IIS 8.5

مشكل امنيتي: سرور وب نسخه ی خود را افشا می کند. این ممکن است به مهاجمان اجازه دهد تا از آسیب پذیری های شناخته شده استفاده کنند و حملات بیشتری علیه آن انجام دهند.

اطلاعات زيرساخت ميزبان وب:

AspNet-Version: 4.0.30319

سوال داشتم ....ممنون ميشم راهنمايي بفرماييد ...

- چه كسي و بر چه اساسي قيمت هاي پايه رو مشخص ميكنه ؟

- از كجا معلوم كه شركت كنندگان در حراجي سوري نيستند و با هدف افزايش قيمت از طرف ذينفعان اين كار رو انجام نميدن ؟

البته اين دوسوال هم بي ربط به امنيت سايت و جلب اطمينان مشتري نيست !

سپاس

در کلاهبرداریهای فیشینگ، مجرمان اینترنتی اینترنتی وب سایت های جعلی را ایجاد می کنند که به نظر می آیند که اطلاعات شما را سرقت کنند. یاد بگیرید چگونه یک وب سایت مخرب را ببینید.

در اینجا یک سناریوی فیشینگ رایج است : شما یک ایمیل از شرکت کارت اعتباری خود دریافت می کنید که از شما درخواست می کند روی یک لینک کلیک کنید، بنابراین شما انجام می دهید. در وب سایت شما از شما خواسته می شود اطلاعات شخصی خود را وارد کنید. اما به زودی بعد از آن، متوجه می شوید که وب سایت جعلی بوده است - اطلاعات شما توسط جنایتکاران اینترنتی دزدیده شده است. بهترین راه برای اطمینان از اینکه کلاهبرداریهای جنایتکار سایبری در حال سقوط نیست، با استفاده از یک ابزار ضد هک کردن است.

Deeplink_Activate-Anti-Hacking

ویژگی ضد هک کردن وب سایت های مخرب را مسدود می کند و به شما در مورد نیات وبسایت هشدار می دهد تا به اطلاعات شخصی خود وارد نشوید. این اطمینان حاصل خواهد کرد که شما هرگز به تلاش فیشینگ دست نخواهید یافت. با این وجود، همیشه خوب است بدانید زمانی که یک وبسایت نیز امن نیست، در صورت بروز یک کلیک روی آن، اتفاق می افتد. در اینجا پنج مورد مطمئن وجود دارد که یک وب سایت مشروع نیست .

URL-1 درست نیست

اگر یک وبسایت اطلاعات شخصی شما را قانع کند، URL آن باید با httpsشروع شود. اگر وبسایتی که میخواهید به آن هدایت کنید، اینگونه شروع نمی شود - اما به طور معمول، آن را انجام می دهد - شما می توانید آن را شرط کنید جعلی.

2- وب سایت یک تأیید نشان را ندارد

در پایین وب سایت ایمن، یک نشان " امن و تأیید " در پایین وب سایت مشاهده خواهید کرد. برای اطلاعات بیشتر می توانید بر روی این نشان کلیک کنید. اگر اطلاعات ارائه شده با وبسایت که در آن قرار دارد مطابقت نداشته باشد، ممکن است در یک صفحه وب جعلی قرار داشته باشید.

3-وب سایت یک نماد قفل ندارد

نماد قفل - که در نوار آدرس URL در بالای مرورگر شما، معمولا به سمت چپ URL است - در وب سایت های ایمن گنجانده شده است . وب سایت های جعلی ممکن است یک آیکون قفل نداشته باشند و یا ممکن است یک جعلی را ایجاد کنند. برای مشاهده اطلاعات بیشتر در مورد وب سایت، روی نماد قفل کلیک کنید.

4- وب سایت سیاست حفظ حریم خصوصی ندارد.

اگر یک وبسایت یک سیاست حفظ حریم خصوصی نداشته باشد، همچنین نمی تواند امنیت اطلاعات شما را تحمل کند. این می تواند نشانه آن است که وب سایت جعلی است، بنابراین، به یک مشروع تبدیل می شود.

5- وب سایت گواهینامه SSL منقضی شده است

یک وبسایت با گواهینامه SSL منقضی شده به این معنی است که وبسایت - و هر گونه اطلاعاتی که وارد آن می شوید - مستعد حمله است.

به راحتی توسط یک وب سایت جعلی که به نظر می رسد و عمل مانند وب سایت های شما به طور منظم استفاده می شود فریب خورده است. با این حال، حتما باید مراقب باشید - و از ویژگی Anti-Hacking DFNDR استفاده کنید تا اطمینان حاصل کنید که اطلاعات شخصی شما را از دست ندهید.

يكي از مهمترين مسائلي كه امروز در حوزه امنيت شركت ها و موسسات بزرگ در شرف به كار گيري آن مي باشد مبحث فايروال هاي نسل جديد مي باشد كه سايت رد كالا نيز مي توان در اين خصوص فعاليت خود را ايمن نماييد در زير به صورت كوتاه اين نوع از تكنولوژي جديد را شرح داده ايم

فایروالهای نسل جدید(next-generation firewalls)

«تفاوت بین NGFW و فایروال های سنتی اطلاعات»

فایروال ها یک ابزار امنیتی استاندارد برای اکثر شرکت ها هستند، اما در چشم انداز تهدید در حال تغییر امروز، فایروال های نسل بعدی تنها فایروال هایی هستند که می توانند حفاظت مناسب را ارائه دهند.

تعریف نسل بعدی فایروال

نسل بعدی فایروال (NGFW)، همانطور که گارتنر آن را تعریف می کند، یک فایروال بازرسی عمیق بسته است که فراتر از بازرسی port/protocol است و برای جلوگیری از بازرسی نرم افزار، جلوگیری از نفوذ و به دست آوردن اطلاعات از خارج از فایروال، جلوگیری می شود. "

فایروال های سنتی در مقابل فایروال نسل بعدی

همانطور که ازنام آنها می توان گفت،نسل بعدی فایروال ها نسخه پیشرفته ترفایروال سنتی هستند ومزایای مشابه ی نیز دارند. مانند فایروال های منظم، NGFW هر دو از فیلتر بسته بندی استاتیک و پویا و پشتیبانی VPN استفاده می کند تا اطمینان حاصل شود که تمام اتصالات بین شبکه، اینترنت و فایروال معتبر و امن هستند. هر دو نوع فایروال باید بتوانند آدرس های شبکه و پورت را به منظور نمایش IP ها ترجمه کنند.

فایروال سنتی و فایروال نسل بعدی نیز تفاوت های اساسی وجود دارد . واضح ترین تفاوت بین این دو، توانایی NGFW برای فیلتر کردن بسته ها بر اساس برنامه های کاربردی است. این فایروال ها دارای کنترل و دید گسترده ای از برنامه های کاربردی هستند که قادر به شناسایی استفاده از تجزیه و تحلیل و تطابق امضا است. آنها می توانند از لیست سفید یا یک IPS مبتنی بر امضا استفاده کنند تا بین برنامه های ایمن و موارد ناخواسته تفاوت پیدا کنند که سپس با استفاده از رمزگشایی SSL شناسایی می شوند. بر خلاف اکثر فایروال های سنتی، NGFW ها همچنین مسیری را که از طریق آن به روز رسانی های آینده دریافت خواهند شد، شامل می شود.

مزایای استفاده از نسل بعدی فایروال

ویژگی های متمایز فایروال نسل بعدی مزایای منحصر به فردی را برای شرکت هایی که از آنها استفاده می کنند، ایجاد می کند. NGFW ها می توانند از ورود بدافزار به یک شبکه جلوگیری کنند، چیزی که فایروال های سنتی هرگز قادر نخواهند بود. آنها مجهزتر هستند تا با تهدیدات پیش پا افتاده پیشرفته (APTs) مواجه شوند. NGFWs می تواند یک گزینه ارزان قیمت برای شرکت هایی باشد که به دنبال بهبود امنیت پایه خود هستند زیرا می توانند کار یک ضد ویروس، فایروال و دیگر برنامه های امنیتی را به یک راه حل متصل کنند. ویژگی های این شامل آگاهی از برنامه، خدمات بازرسی، و همچنین یک سیستم حفاظت و ابزار آگاهی است که در همه موارد به نفع ارائه است.

اهمیت نسل بعدی فایروال ها

نصب یک فایروال ضروری برای هر کسب و کار است. در محیط امروز، داشتن فایروال نسل بعدی تقریبا به همان اندازه مهم است. تهدید به دستگاه های شخصی و شبکه های بزرگتر هر روز تغییر می کند. با انعطاف پذیری NGFW، دستگاه ها و شرکت ها را از طیف گسترده ای از نفوذ ها محافظت می کند. اگر چه این فایروال ها راه حل مناسب برای هر کسب و کار نیستند، متخصصان امنیتی باید با توجه به مزایایی که NGFW ها می توانند ارائه دهند، به خوبی مورد توجه قرار گرفته است.

با سلام و خدا قوت

بسیار مطلب اموزنده ایی بود ممنون از شما فقط یه سوال من دقیق نمیدونم تفاوت فایروال با IDS و IPS چیه؟

ممنون

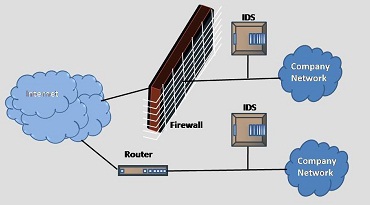

مورد ایراد شده توسط شما به نحوه قرارگیری فایر وال در شبکه اشاره دارد

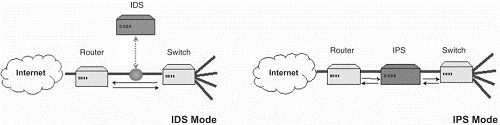

بر طبق این اصل موارد IPS فایروال ها به صورت برخط در شبکه قرار میگیرند و ترافیک اطلاعات عبوری در شبکه از فایر وال ها عبور میکنند و توسط آنها مورد بازنگری کامل قرار گرفته و در صورت لزوم عبور آن بسته اطلاعاتی محدود و جلوگیری می شود .

این در حالی است که در حالت IDS یک نسخه از اطلاعات بسته ارسالی به سمت فایر وال میرود و فقط NOTIFICATION از آلوده بودن بسته اطلاعاتی داده میشود .

درحقیقت حالت IPS بازدارنده و منهدم کننده اتک است و حالت IDS نقش تشخیصی حملات را دارد .

تفاوت و ویژگی های IPS و IDS

حال (intrusion detection system (IDS چیست؟ برای درک IDS ، سنسور را در نظر بگیرید اما بجای اینکه دستگاه را به صورت inline در شبکه قرار دهید یک کپی از بسته های در حال عبور از شبکه را به آن ارسال می کنیم که به این حالت promiscuous گفته می شود در این روش نیز سنسور اقدام به آنالیز ترافیک می کند اما چون اصل ترافیک دست سنسور نیست نمی تواند جلوی ترافیک را بگیرد و تنها می تواند پیغام و هشدار تولید کند. به همین خاطر IDS تنها می تواند حملات را تشخیص دهد و نمی تواند جلوی این حملات را بگیرد. به صورت مختصر تفاوت بین IPS که در حالت inline قرار دارد و IDS که در حالت promiscuous قرار دارد این است که در حالت promiscuous کپی ترافیک مورد بررسی قرار می گیرد. از مزایای IDS می توان به عدم ایجاد تاخیر در ارسال ترافیک اشاره کرد و همچنین اگر برای IDS مشکل بوجود آید بروی عملکرد شبکه تاثیری به وجود نمی آید چون در مسیر ارسال ترافیک قرار ندارد. براساس عملکرد ، IDS نمی تواند اثر حملات را به صورت مستقیم کاهش دهد چون ترافیک اصلی دست آن نیست و نمی تواند مانع ورود ترافیک مخرب به شبکه شود.

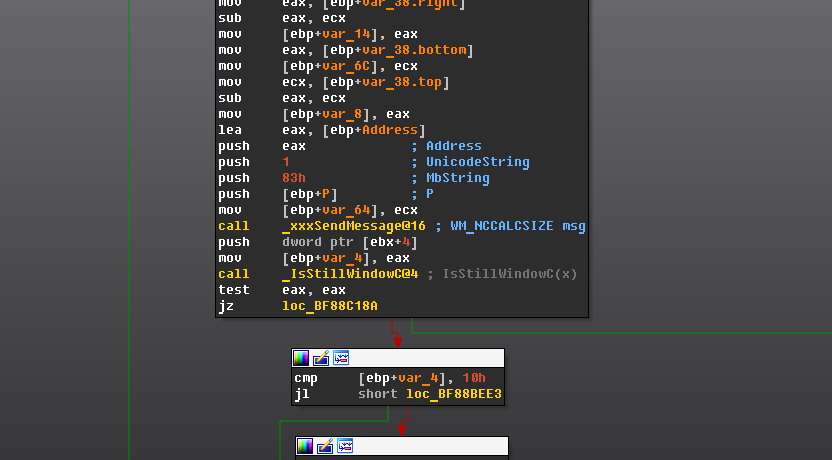

تصویر زیر نحوی اجرای IDS در برابر IPS را نمایش می دهد.

توانایی مقایسه و تشخیص این دو روش برای آزمون و همچنین در دنیای واقعی بسیار مهم است.

ویژگی های IDS :

- محل قرارگیری نسبت به جریان ترافیک : در مسیر مستقیم جریان ترافیک قرار نمی گیرد و کپی ترافیک برای آن ارسال می شود.

- حالت استقرار : promiscuous

- تاخیر : چون در مسیر ترافیک اصلی قرار ندارد باعث تاخیر نمی شود.

- تاثیر روی شبکه در صورت خرابی سنسور : چون اصل ترافیک در دست سنسور نیست مشکلی به وجود نمی آید.

- توانایی در جلوگیری از ترافیک مخرب : در حالت promiscuous سنسور نمی تواند مانع عبور ترافیک شود چون اصل ترافیک را در اختیار ندارد. امکانی که وجود دارد این است که با کمک یک دستگاه دیگر مانع عبور ترافیک مخرب شود به طور مثال IDS می تواند درخواست بلاک کردن ترافیک را به یک روتر ارسال کند اما تضمینی برای جلوگیری از این حمله وجود ندارد و همینطور حداقل یک بسته از ترافیک مخرب وارد شبکه می شود سپس جلوی جمله گرفته می شود.

- قابلیت نرمال سازی (Normalization) : چون IDS اصل بسته ها را در اختیار ندارد نمی تواند تغییری روی بسته ها انجام دهد.

ویژگی های IPS :

- محل قرارگیری نسبت به جریان ترافیک : در مسیر مستقیم جریان ترافیک قرار می گیرد و ترافیک از سنسور عبور می کند.

- حالت استقرار : inline

- تاخیر : به دلیل اینکه اصل ترافیک را آنالیز می کند با مقدار کمی تاخیر ترافیک را ارسال می کند.

- تاثیر روی شبکه در صورت خرابی سنسور : اگر سنسور دچار مشکل شود روی جریان ترافیک تاثیر گذاشته و ترافیک نمی تواند از سنسور عبور کند اما می توان سنسور را در حالت fail open تنظیم کرد که تاثیر منفی را کاهش داد.

- توانایی در جلوگیری از ترافیک مخرب : IPS می تواند جلوی حملات را بگیرد چون اصل بسته ها را در دست دارد و در ابتدا بسته ها را آنالیز می کند و در صورت سالم بودن اقدام به ارسال بسته می کند.

- قابلیت نرمال سازی (Normalization) : چون IPS اصل بسته ها را در اختیار دارد در نتیجه می تواند بسته ها را تغییر دهد.

نویسنده : جعفر قنبری شوهانی

منبع : جزیره فایروال و تجهیزات امنیتی وب سایت توسینسو

هرگونه نشر و کپی برداری بدون ذکر منبع و نام نویسنده دارای اشکال اخلاقی می باشد.

در بحث امنیت کامپیوترها "تشخیص نفوذ - IDS" به پروسه نظارت بر کامپیوترها و فعالیت های شبکه (مانیتورینگ) و تجزیه و تحلیل کردن رویدادهایی که به دنبال نشانه هایی از نفوذ در سیستم باشد، گفته می شود. حال اگر واکنشی برای جلوگیری از نفوذهای غیر مجاز انجام شود، این عمل را "ممانعت از نفوذ - IPS" می گویند.

IDS - یک راهکار امنیتی غیرفعال

IDS مخفف عبارت Intrusion Detection System به معنای سیستم کشف نفوذ می باشد، به منظور نظارت بر تمامی فعالیت های ورودی و خروجی شبکه و شناسایی هرگونه فعالیت مشکوک طراحی شده است. این فعالیت های مشکوک ممکن است، نشان دهنده ی یک حمله به سیستم یا شبکه توسط شخصی که در تلاش است تا سیستم امنیتی را در هم بشکند باشد. IDS یک سیستم مانیتورینگ غیرفعال (Passive) در نظر گرفته می شود، چرا که عملکرد اصلی یک IDS هشدار در مورد فعالیت های مشکوک در حال وقوع است و در متوقف کردن آن ها نقشی ایفا نمی کند. اساسا یک IDS ترافیک شبکه و داده های شما را مورد بررسی قرار می دهد و حملات، موارد سوء استفاده و سایر نقاط آسیپ پذیری را شناسایی می کند. ای دی اس ها می توانند، رویدادهای مشکوک را به چندین روش اطلاع رسانی کنند که شامل نمایش یک آلارم، درج در بخش رویدادها (Logs) یا حتی برقراری ارتباط (مثل تماس تلفنی) با مدیر سیستم می باشد. در برخی از موارد IDS ها درخواست پیکربندی مجدد سیستم به منظور کاهش نفوذهای مشکوک را مطرح می کنند. یکی از کاربردهای IDS تشخیص ترافیک نامتعارف در حال ورود به شبکه و گزارش آن به مدیر سیستم است. IDS به طور خاص به دنبال فعالیت های مشکوک و رویدادهایی می باشد که ممکن است از اثرات ویروس ها، کرم ها و هکرها باشند. این امر بوسیله جستجو در امضاهای نفوذ (گزارش های ذخیره شده از جزئیات ورود به سیستم) یا امضاهای حمله (Attack Signatures) که کرم ها و ویروس های گوناگونی را شناسایی می کنند، انجام می شود. اصلاح IDS گستره وسیعی از محصولات متنوع را در بر می گیرد. یک راه کار IDS می تواند در قالب یک نرم افزار متن باز (Open Source) رایگان و یا به صورت یک نرم افزار امنیتی گران قیمت برای فروش ارائه شود. علاوه بر این برخی از IDSها شامل برنامه های نرم افزاری و سخت افزاری می باشند که در نقاط مختلف از شبکه نصب شده و مورد استفاده قرار می گیرند.

آیا IDS همان فایروال است؟

پاسخ این سوال خیر می باشد. به طور معمول IDS با فایروال اشتباه گرفته شده و یا به عنوان یک جانشین برای آن در نظر گرفته می شود. در حالی که هر یک بصورت مجزا به امنیت شبکه مربوط می باشند. فایروال نفوذها را به منظور جلوگیری از به وقوع پیوستن آن ها جستجو می کند و دسترسی بین شبکه ها را به منظور توقف نفوذها محدود می کند، اما در مورد حملات درون شبکه اطلاع رسانی نمی کند. IDS یک نفوذ مشکوک را شناسایی می کند و اگر نفوذ انجام شد به وسیله آلارم اطلاع رسانی می کند. همچنین IDS ها حملاتی که از درون یک سیستم آغاز می شوند را نیز مورد بررسی قرار می دهد. محافظت کننده های نفوذ به سیستم که مبتنی بر شبکه می باشند، می توانند پکت هایی را که توسط قوانین (rule) ساده فایروال نادیده گرفته می شوند را نیز شناسایی کنند. در حقیقت IDS جایگزینی برای یک فایروال یا یک آنتی ویروس قوی نیست. IDS می بایست به صورت ترکیبی با محصولات امنیتی مثل فایروال و آنتی ویروس در نظر گرفته شود تا بتوانند بصورت یک مجموعه امنیت شبکه را افزایش دهند. به طور عمده می توان تفاوت IDS و فایروال را در این دانست که IDS با جزئیات بیشتری نسبت به فایروال ترافیک شبکه را مورد بررسی قرار می دهد و بر خلاف فایروال که تنها ترافیک ورودی و خروجی را ارزیابی می کند، IDSها ترافیک های درون سیستم را نیز مورد بررسی قرار می دهند.

IPS - یک راه کار امنیتی فعال

IDS و IPS، کدام یک؟

در حالی که بسیاری از صنایع امنیتی بر این باورند که IPS در آینده بصورت کامل جایگزین IDS خواهد شد، اما عده ای این تفکر را مثل جایگزینی پرتقال با سیب در نظر می گیرند. این عده بر این باورند که IPS و IDS دو راهکار متفاوت می باشند که یکی سیستم مانیتورینگ کشف نفوذ غیرفعال و دیگری سیستم مانیتورینگ ممانعت از نفوذ فعال می باشد. گروه اول بر این باورند که در حالی که امکان ورود ابزارهای فعال به صحنه است، چرا باید از تجهیزات غیرفعال استفاده کرد؟ همچنین در عمل نیز IPS نسل جوانِ IDS بالغ می باشد. اشکالات ذکر شده در مورد IDS می تواند تا حدود زیادی با آموزش و مدیریت مناسب برطرف شود. به علاوه پیاده سازی IDS به مراتب کم هزینه تر می باشد. بسیاری از افراد با توجه به ویژگی های افزوده شده به IPS و اعتقاد به این تفکر که IPS نسل بعدی IDS است، استفاده از IPSها را به IDS ترجیح می دهند.

- نویسنده: فرشید نجفی

~~Ips و ids چیست ؟

Intrusion Detection System

&

Intrusion Prevention System

بیشتر شبکه های امروزی در ورای پیرامون، باز هستند؛ یعنی هنگامی که داخل شبکه قرار دارید، می توانید به راحتی در میان شبکه حرکت کنید که به این ترتیب این شبکه ها برای هکرها و افراد بداندیش به اهدافی وسوسه انگیز مبدل می شوند. تکنولوژی های ذیل امنیت را در سطح شبکه برقرار می کنند :

IDSIntrusion Detection System (سیستم های تشخیص نفوذ)

IPSIntrusion Prevention System (سیستم های جلوگیری از نفوذ)

تکنولوژیهای IDS و IPS ترافیک گذرنده در شبکه را با جزئیات بیشتر نسبت به فایروال تحلیل می کنند. مشابه سیستم های آنتی ویروس، ابزارهای IDS وIPS ترافیک را تحلیل و هر بسته اطلاعات را با پایگاه داده ای از مشخصات حملات شناخته شده مقایسه می کنند.هنگامی که حملات تشخیص داده می شوند، این ابزار وارد عمل می شوند. ابزارهایIDS مسؤولین را از وقوع یک حمله مطلع می سازند؛ ابزارهای IPS یک گام جلوتر می روند و بصورت خودکارترافیک آسیب رسان را مسدود می کنند.

IDSهاوIPSها مشخصات مشترک زیادی دارند. در حقیقت، بیشتر IPSها در هسته خود یک IDS دارند. تفاوت کلیدی بین این تکنولوژی هااین است که محصولات IDS تنها ترافیک آسیب رسان را تشخیص می دهند، در حالیکه محصولات IPS از ورود چنین ترافیکی به شبکه شما جلوگیری می کنند.

IDS چیست؟

IDS یک سیستم محافظتی است که خرابکاریهای در حال وقوع روی شبکه را شناسایی می کند.روش کار به این صورت است که با استفاده از تشخیص نفوذ که شامل مراحل جمع آوری اطلاعات ، پویش پورتها ، به دست آوری کنترل کامپیوترها و نهایتا هک کردن می باشد ، می تواند نفوذ خرابکاریها را گزارش و کنترل کند.

IPSچیست ؟

سیستم جلوگیری از نفوذ (IPS) یک وسیله امنیتی است که بر فعالیت های یک شبکه و یا یک سیستم نظارت کرده تا رفتارهای ناخواسته یا مخرب را شناسایی کند. در صورت شناسایی این رفتارها، بلافاصله عکسالعمل نشان داده و از ادامه فعالیت آنها جلوگیری میکند. سیستمهای جلوگیری از نفوذ به دو دسته مبتنی بر میزبان و مبتنی بر شبکه تقسیم میشوند. یک سیستم جلوگیری از نفوذ مبتنی بر شبکه بر همهی ترافیک شبکه نظارت کرده تا حملات یا کدهای مخرب را شناسایی کند. در صورت تشخیص یک حمله، بستههای مورد استفاده در آن حمله را دور ریخته و به سایر بستهها اجازه عبور میدهد. سیستم جلوگیری از نفوذ به عنوان گسترشی از سیستم تشخیص نفوذ(IDS) درنظر گرفته میشود.

قابلیتهای IDS :

امکان تشخیص ترافیک غیرمتعارف از بیرون به داخل شبکه و اعلام آن به مدیر شبکه

بستن ارتباطهای مشکوک و مظنون

قابلیت تشخیص حملات از طرف کاربران داخلی و کاربران خارجی

جایگزین های IDS :

بر خلاف نظر عمومی که معتقدند هر نرم افزاری را می توان به جای IDS استفاده کرد، دستگاههای امنیتی زیر نمی توانند به عنوان IDSمورد استفاده قرار گیرند :

1. سیستم هایی که برای ثبت وقابع شبکه مورد استفاده قرار می گیرند مانند : دستگاههایی که برای تشخیص آسیب پذیری در جهت از کار انداختن سرویس و یا حملات مورد استفاده قرار می گیرند.

2.ابزارهای ارزیابی آسیب پذیری که خطاها و یا ضعف در تنظیمات را گزارش می دهند.

3.نرم افزارهای ضد ویروس که برای تشخیص انواع کرمها، ویروسها و ...

4.دیواره آتش (Firewall )v مکانیزمهای امنیتی مانند SSL و Radius و ...

چرا دیواره آتش به تنهایی کافی نیست ؟

به دلایل زیر دیواره های آتش نمی توانند امنیت شبکه را به طور کامل تامین کنند:

1.چون تمام دسترسی ها به اینترنت فقط از طریق دیواره آتش نیست.

2. تمام تهدیدات خارج از دیواره آتش نیستند.

3.امنیت کمتر در برابر حملاتی که توسط نرم افزارها مختلف به اطلاعات و داده های سازمان می شود :Active ، Java Applet، Virus Programs.

تکنولوژی IDS

v Plain Hand Work

v Network Based ( (NIDS

v Host Based (HIDS(

v Honey pot

Network Base

گوش دادن به شبکه و جمع آوری اطلاعات ازطریق کارت شبکه ای که در آن شبکه وجود دارد .

به تمامی ترافیک های موجود گوش داده و در تمام مدت در شبکه مقصد فعال باشد.

Host Base

تعداد زیادی از شرکتها در زمینه تولید این نوع IDS فعالیت می کنند.روی PC نصب می شود و از CPU و هارد سیستم استفاده می کنند.دارای اعلان خطر در لحظه می باشد.

Honey pot

سیستمی می باشد که عملا طوری تنظیم شده است که در معرض حمله قرار بگیرد. اگر یک پویشگری از NIDS ، HIDS و دیواره آتش با موفقیت رد شود متوجه نخواهد شد که گرفتار یک Honey pot شده است و خرابکاری های خود را روی آن سیستم انجام می دهد و می توان از روشهای این خرابکاریی ها برای امن کردن شبکه استفاده کرد.

Honey potها یک تکنولوژی جدید می باشند که قابلیتهای فراوانی برای جامعه امنیتی دارند. البته مفهوم آن در ابتدا به صورتهای مختلفی تعریف شده بود به خصوص توسط Cliff Stoll در کتاب « The Cuckoos Egg » . از آنجا به بعد بود که Honey pot ها شروع به رشد کردند و به وسیله ابزارهای امنیتی قوی توسعه یافتند و رشد آنها تا به امروز ادامه داشته است. هدف این مقاله تعریف و شرح واقعی Honey pot می باشد و بیان منفعت ها و مضرات آنها و اینکه آنها در امنیت چه ارزشی برای ما دارند.

قدم اول در فهم اینکه Honey pot چه می باشند بیان تعریفی جامع از آن است. تعریف Honey pot می تواند سخت تر از آنچه که به نظر می رسد باشد. Honey pot ها از این جهت که هیچ مشکلی را برای ما حل نمی کنند شبیه دیواره های آتش و یا سیستمهای تشخیص دخول سرزده نمی باشند. در عوض آنها یک ابزار قابل انعطافی می باشند که به شکلهای مختلفی قابل استفاده هستند.آنها هر کاری را می توانند انجام دهند از کشف حملات پنهانی در شبکه های IPv6 تا ضبط آخرین کارت اعتباری جعل شده! و همین انعطاف پذیریها باعث شده است که Honey pot ها ابزارهایی قوی به نظر برسند و از جهتی نیز غیر قابل تعریف و غیر قابل فهم!!

یک Honey pot یک منبع سیستم اطلاعاتی می باشد که با استفاده از ارزش کاذب خود اطلاعاتی ازفعالیتهای بی مجوز و نا مشروع جمع آوری می کند.

به صورت کلی تمامی Honey pot ها به همین صورت کار می کنند. آنها یک منبعی از فعالیتها بدون مجوز می باشند. به صورت تئوری یک Honey pot نباید هیچ ترافیکی از شبکه ما را اشغال کند زیرا آنها هیچ فعالیت قانونی ندارند. این بدان معنی است که تراکنش های با یک Honey pot تقریبا تراکنش های بی مجوز و یا فعالیتهای بد اندیشانه می باشد. یعنی هر ارتباط با یک Honey pot می تواند یک دزدی ، حمله و یا یک تصفیه حساب می باشد. حال آنکه مفهوم آن ساده به نظر می رسد ( و همین طور هم است) و همین سادگی باعث این هم موارد استفاده شگفت انگیز از Honey pot ها شده است .

منبع:

http://www.spreadco.ir/default.aspx?TabId=520&Id=831&mId=5&title=Ips%20%D9%88%20ids%20%DA%86%DB%8C%D8%B3%D8%AA%20%D8%9F

در اینجا برخی از ویژگیهای معمول فایروال های NGFW را بررسی می کنیم:

امکانات استاندارد یک فایروال: در این نوع فایروال های قابلیت های همان فایروال های قدیمی ( نسل اولی ) از قبیل مسدود کردن پورت ها و پروتکل ها و همچنین سرویس شبکه خصوص مجازی یا VPN و سرویس NAT وجود دارد.

شناسایی و فیلتر کردن نرم افزارها: این قابلیت در واقع بزرگتری نقظه قوت اینگونه فایروال ها است، آنها می توانند به جای اینکه صرفا پورت یا پروتکل خاصی را فیلتر کنند، نوع ترافیک یک نرم افزار را تشخیص داده و بر اساس نوع نرم افزار پورت یا سرویس آن را فیلتر کنند. این قابلیت باعث میشود که نرم افزارهای مخرب نتوانند از پورت های معمول و غیر معمول برای ورود به شبکه و آسیب رسانی به آن استفاده کنند.

واکاوی SSH و NGFW :SSL ها میتوانند ترافیک رمزنگاری شده پروتکل های SSL و SSH را نیز واکاوی کنند . آنها توانایی رمزگشایی ترافیک را داشته و پس از رمز گشایی و اطمینان از سالم بودم و عدم وجود ترافیک غیر مجاز با توجه به خط مشی تعیین شده برای آن مجددا رمزگذاری کرده و ارسال می کنند. این قابلیت از مخفی شدن کد های مخرب در درون ترافیک رمزنگاری شده توسط نرم افزارهای مخرب جلوگیری کرده و از ورود اینگونه ترافیک به درون شبکه جلوگیری کند.

جلوگیری از نفوذ: با هوشمندی خاصی که برای اینگونه از فایروال ها در نظر گرفته شده است و توانایی واکاوی فوق العاده ای که در آنها دیده شده است، این NGFW ها توانایی جلوگیری و تشخیص نفوذ را در خود جای داده اند. برخی از اینگونه NGFW ها قابلیت های تشخیص و جلوگیری از نفوذی دارند که حتی یک دستگاه IPS مجزا هم این ویژگیها را به تنهایی ندارد.

هماهنگی با دایرکتوری سرویس ها: از قابلیت های جدید اینگونه NGFW ها هماهنگی کامل با ساختار های دایرکتوری مانند اکتیودایرکتوری است و با این روش دیگر نیازی به تعریف کاربر در فایروال نیست و از همان گروه ها و کاربرانی که در اکتیودایرکتوری وجود دارند می توان در فایروال نیز استفاده کرد.

فیلتر کردن کدهای مخرب : NGFW میتوانند بر اساس نوع فعالیت یک نر مافزار و مخرب بودن آن از ادامه کار یا حتی شروع به کار یک کد مخرب جلوگیری کنند، اینگونه NGFW ها میتوانند بوسیله شناسایی سایت های مخرب و ذخیره آنها در دیتابیس خود از بروز حمله از طریق آنها جلوگیری کنند، همچنین یعضی از آنها توانایی شناسایی حملات از نوع Phishing و همچنین شناسایی ویروس ها و تروجان ها را دارند.

همیشه هنگام انتخاب یک محصول برای استفاده در شبکه به عنوان یک فایروال نسل بعدی باید به تعداد نرم افزار ها و تعداد شناسایی هایی که آن فایروال می تواند تشخیص دهد توجه کرد، برخی از آنها توانایی شناسایی بیش از 15000 حمله و نرم افزار را دارند و این در حالی است که نوع دیگری تنها قادر به شناسایی 800 نوع حمله است، همچنین الگوریتم هایی که هر یک از آنها در شناسایی استفاده میکنند بسیار می تواند تعیین کننده باشد بطوریکه برخی از این نوع فایروال ها میتوانند برای یک نرم افزار مانند مسنجر یاهو تعیین کنند که کاربر بتواند چت کند اما نتواند فایلی را ارسال یا دریافت کند. همیشه در انتخاب یک محصول توانایی های آن را در اولویت قرار دهید.

منابع این مطلب برای دوستان علاقمند:

https://firewall.tosinso.com/articles/43/%D8%AF%DB%8C%D9%88%D8%A7%D8%B1%D9%87-%D9%87%D8%A7%DB%8C-%D8%A2%D8%AA%D8%B4-%DB%8C%D8%A7-%D9%81%D8%A7%DB%8C%D8%B1%D9%88%D8%A7%D9%84-%D9%87%D8%A7%DB%8C-%D9%86%D8%B3%D9%84-%D8%A8%D8%B9%D8%AF%DB%8C-next-generation-firewalls

https://www.ictn.ir/%D9%85%D8%B9%D8%B1%D9%81%DB%8C-%D9%81%D8%A7%DB%8C%D8%B1%D9%88%D8%A7%D9%84-%D9%87%D8%A7%DB%8C-%D9%86%D8%B3%D9%84-%D8%A8%D8%B9%D8%AF%DB%8C-ngfw/

https://www.takian.ir/ipimen-ngfw

https://www.takian.ir/tags/%D9%81%D8%A7%DB%8C%D8%B1%D9%88%D8%A7%D9%84-%DA%86%DB%8C%D8%B3%D8%AA%D8%9F

https://www.takian.ir/ipimen-ngfwaas

عرض ادب و احترام خدمت دوستان

یه موردی هست اونم اینکه داشتن فایروال میتونه به بالا بردن امنیت کمک کنه و این هم بستگی به شرایط و سناریوی ما هم داره . مثلا همین هاست ردکالا اگه توی سایت خودمون و دست خوده ما باشه میشه از فایروال لبه شبکه استفاده کرد . اگر توی این دیتاسنتر های اجاره ای باشه داستان کاملا منتفیه .

مورد دیگه اینکه فایروال ها امکانات دیگه ای هم دارن که در کل به بالا بردن امنیت وب سرویس ها کمک زیادی میکنن.

در ادمه یه تصویر از فایروال سخت افزاری سایبروم براتون میگذارم که در سازمان های دولتی و خصوصی با تنظیمات متفاوتی روی رول ها پیاده میشه .

با سلام و خدا قوت

من پس از بررسی سایت متوجه این شدم که اول از همه برای احراز هویت شرکت کننده در حراجی اینا کاری انجام نمیدن فقط برای احراز هویت ورود شرکت کننده و کاربر به سایت در هنگام ثبت نام یک پیام کوتاه میفرستن دیگه شماره تلفن و کد ملی کاربرو دارن حالا از کاربرا میخوان چیزیو که میدونن یعنی همون کلمه عبور و رمز عبورو وارد کنن و وارد سایت بشن پس این سایت فقط داره از Something you know استفاده میکنه برای کشف تقلبم یه مبلغیو از مشترک میگیره تا ورودیه به حراجیا باشه که مطمئن بشه حتما مشترک از خرید محصول اطمینان داره برای حفظ انگیزه ام میاد میگه هر نفر 10 مرتبه شانس افزایش قیمت دارن توی حراجی از طرفی حالا میاد یه تضمینی میده میگه این محصول حتی با حراجی 20 تا 40 درصد از قیمت بازار پایین تره یعنی حتما تو کمتر این محصولو از بازار پول میدی ...

ارسال های نا موفق / فراموش شده / اصلاح شده (موارد مهم و خود آزمایی ها تا 15 بهمن تمدید شد)

با سلام خدمت همه دوستان

--------------------------------------

لطفا و حتما هر فایلی که ایمیل کردید، با واتسپ فرستادید

با تلگرام فرستادید، پیام کردید، جا مونده، خراب شده یا

آپلود نشده یا هر دلیل دیگه ای که فایل خارج از پورتال یا

در پیام های ارسالی پورتال (صندوق مکاتبات هست)

زحمت بکشید و فایل رو اگه پروژه هست حتما در پروژه

و اگه هر چیز دیگه ای هست در (ارسال های ناموفق / فراموش شده /اصلاح شده)

آپلود کنید

به جز این دو بخش هیچ فایل دیگه ای پذیرفته نیست

چون قابل جمع آوری و ارزیابی مجتمع نیست و حقتون ضایع

می شه (تاکید می کنم حتی پیام داخل پورتال)

--------------------------------------

امیدوارم زمستون خیلی خوب و شادی رو شروع کرده باشید

و با امید و انگیزه و انرژی برای آخر ترم آماده شده باشید

با توجه به مشکلات و مشغله های برخی دانشجوهای عزیز و عدم موفقیت در ارسال تکالیف، تمرین ها، آزمون ها و غیره این بخش رو ایجاد کردم که بتونید تا آخر دیماه هر چیزی که جا مونده یا موفق به ارسالش نشدید اینجا بارگزاری کنید.

دوستانی که پیام یا ایمیل ارسال کرده بودن حتما مجددا همین جا آپلود کنن که فراموش نشه

متشکرم

2 نظر

محمد زند 17:34 / [CT] / جواب

xand

محمد زند 17:34 / [CT] / جواب

xand